Keycloak

Настройка Keycloak

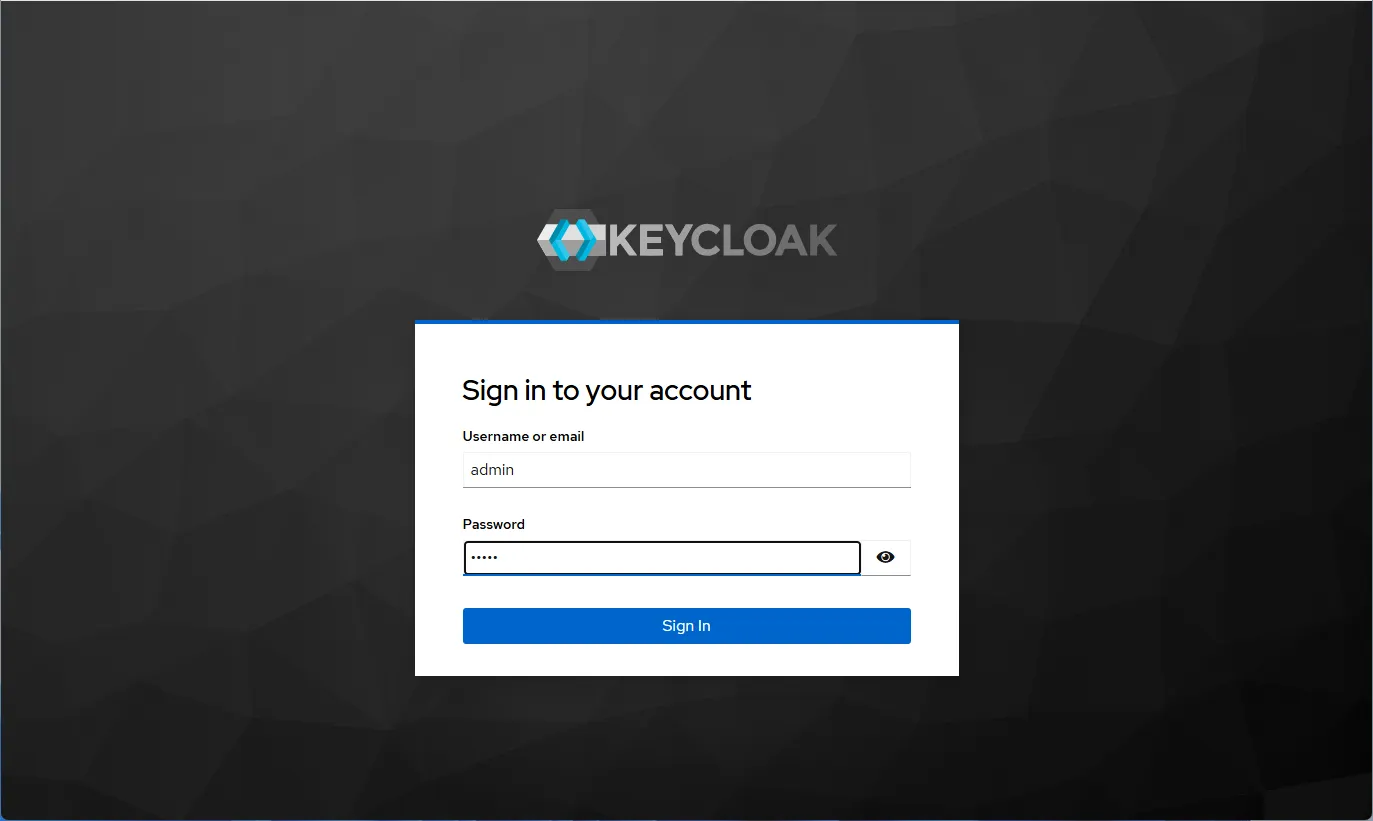

Заголовок раздела «Настройка Keycloak»- Откройте страницу по адресу http://localhost:8880/ (или другой адрес, указанный в переменных окружения).

- Введите логин и пароль из настроек окружения.

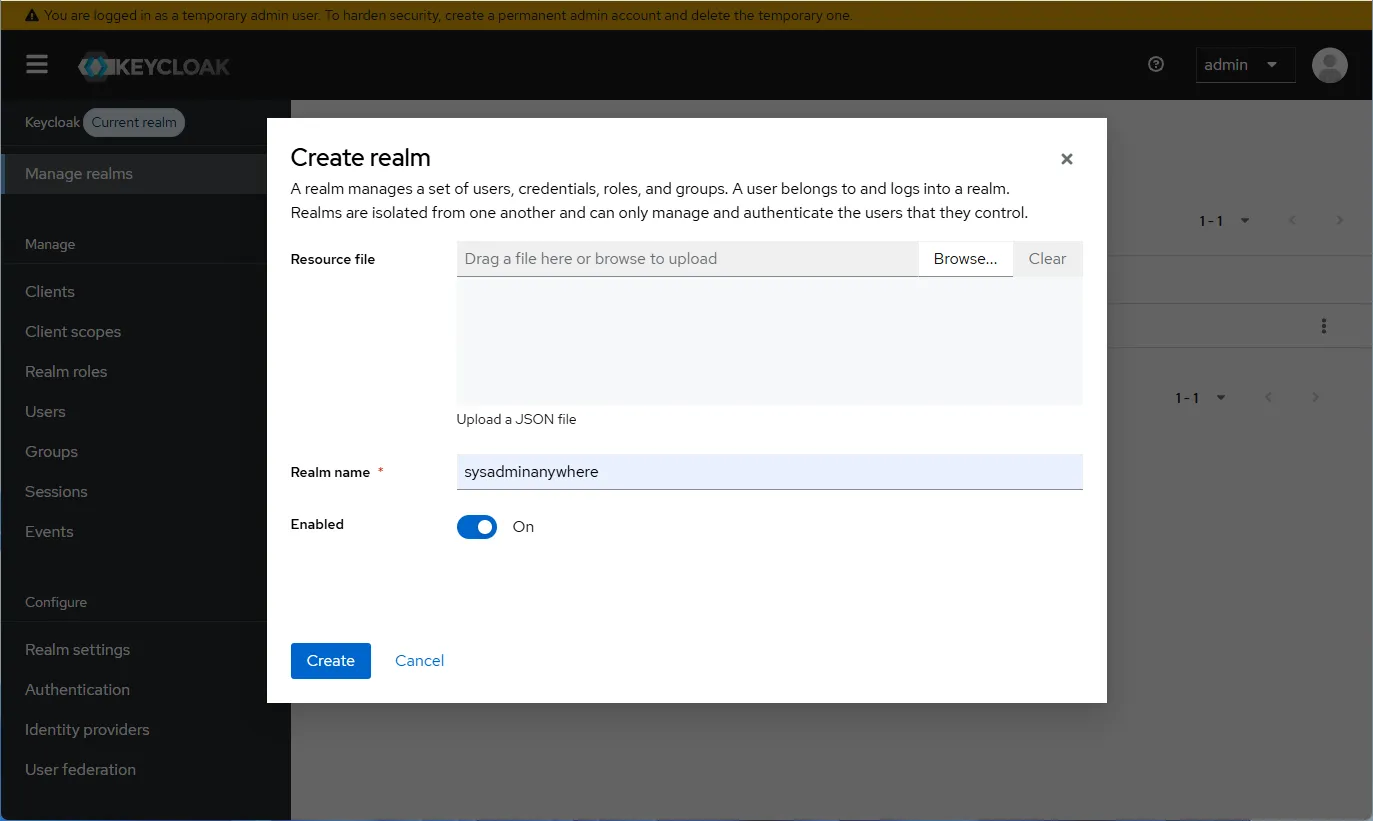

- Выбираем “Manage realms” и нажимаем на “Create realm”.

- В открывшемся окне вводим “Realm name”, например, “sysadminanywhere”.

- Нажмите на “Create.

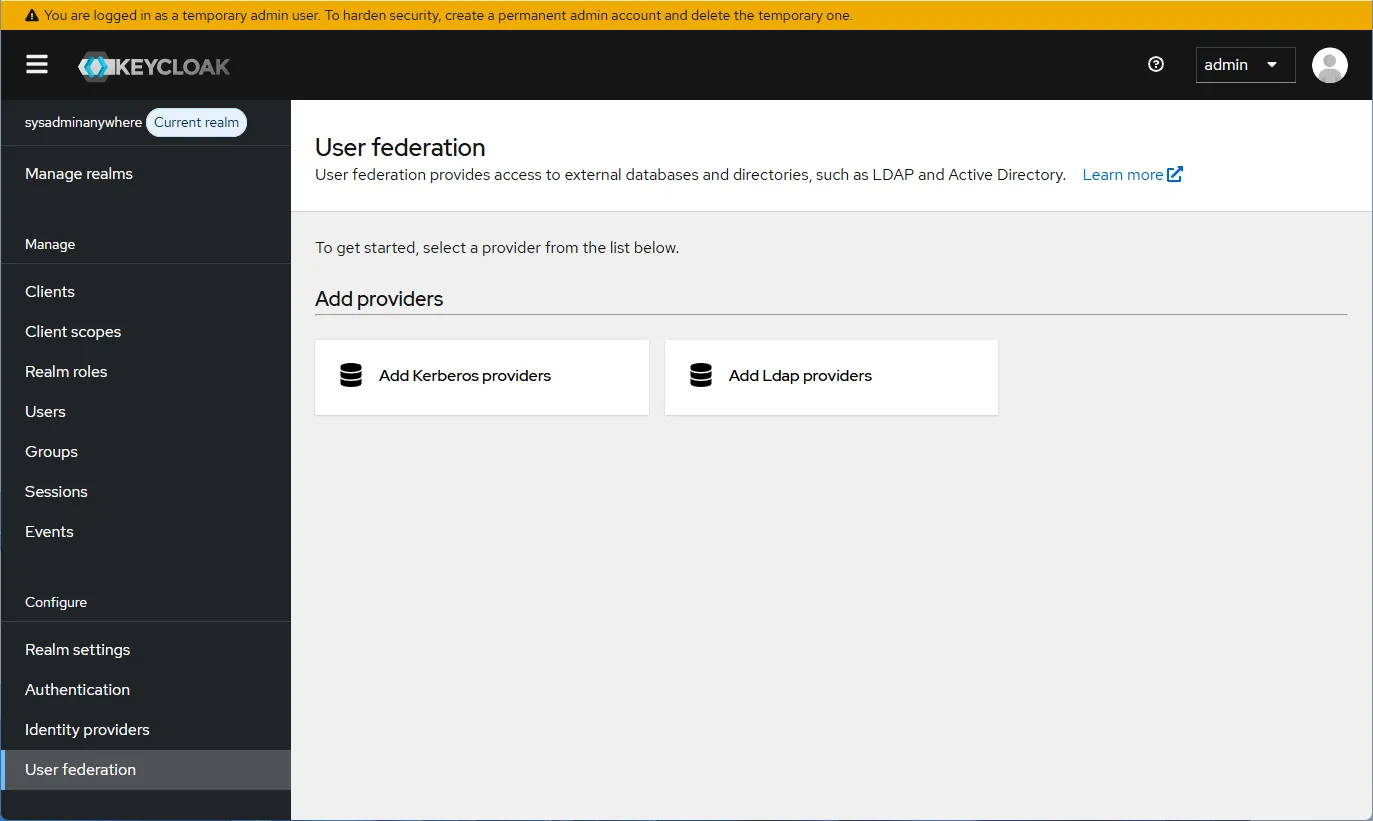

- Выбираем “User federation” и “Add LDAP provider”

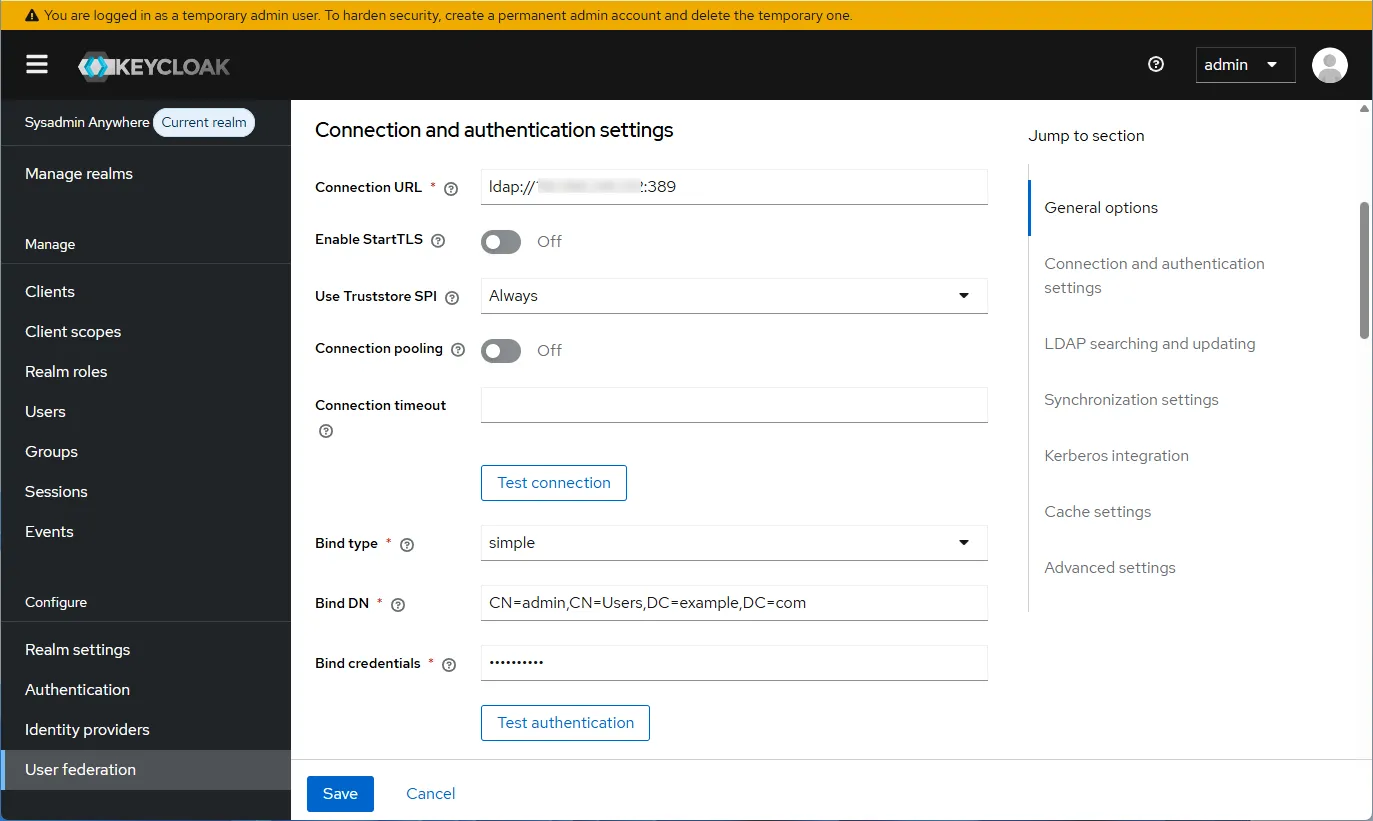

- Настраиваем раздел “Connection and authentication settings”. Заполняем “Connection URL” и нажимаем на “Test connection”. Если появилось сообщение об успешном подключении, продолжаем настройку. Нажатием на “Test authentication” проверяем аутентификацию.

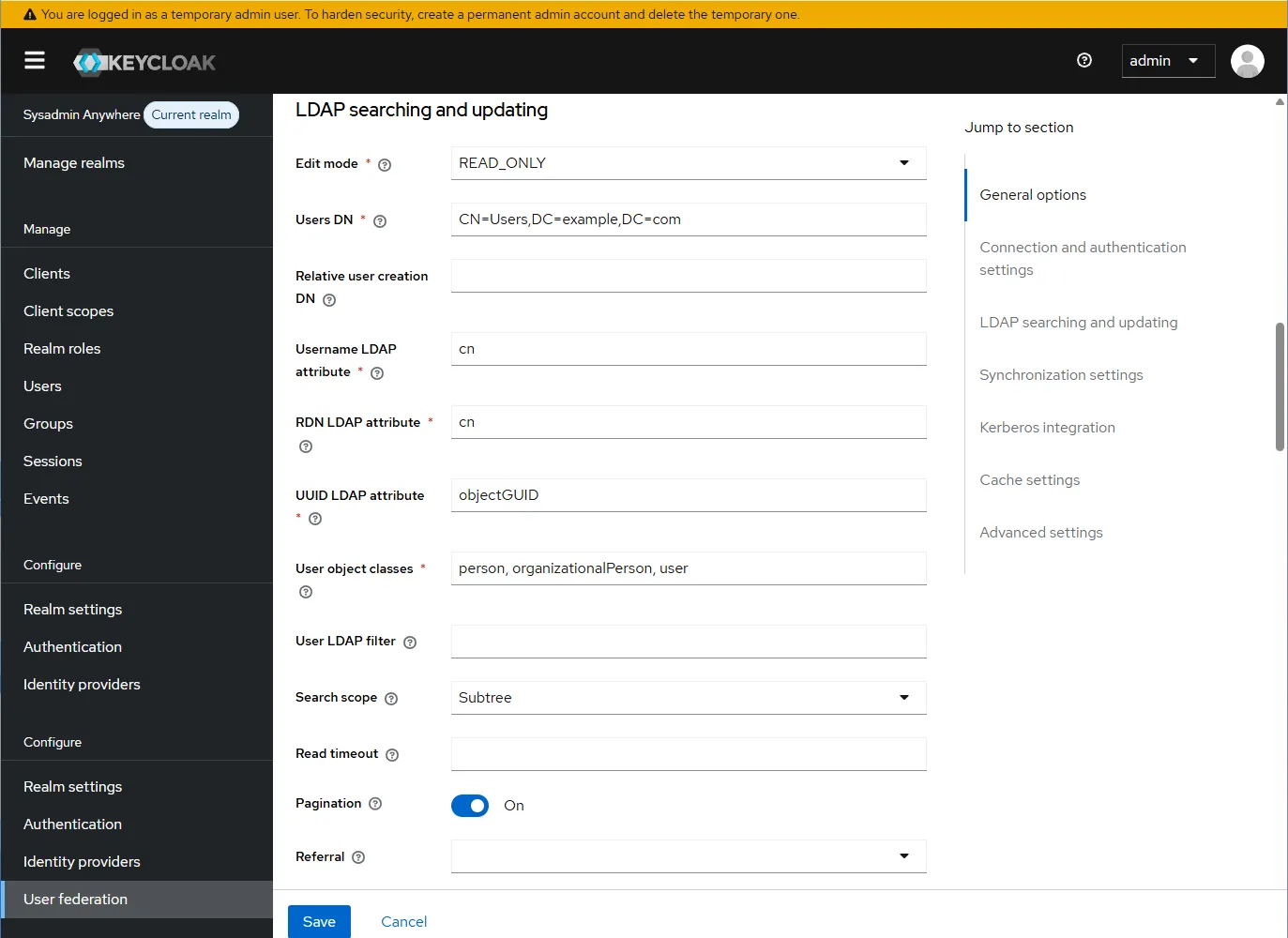

- Настраиваем раздел “LDAP searching and updating”

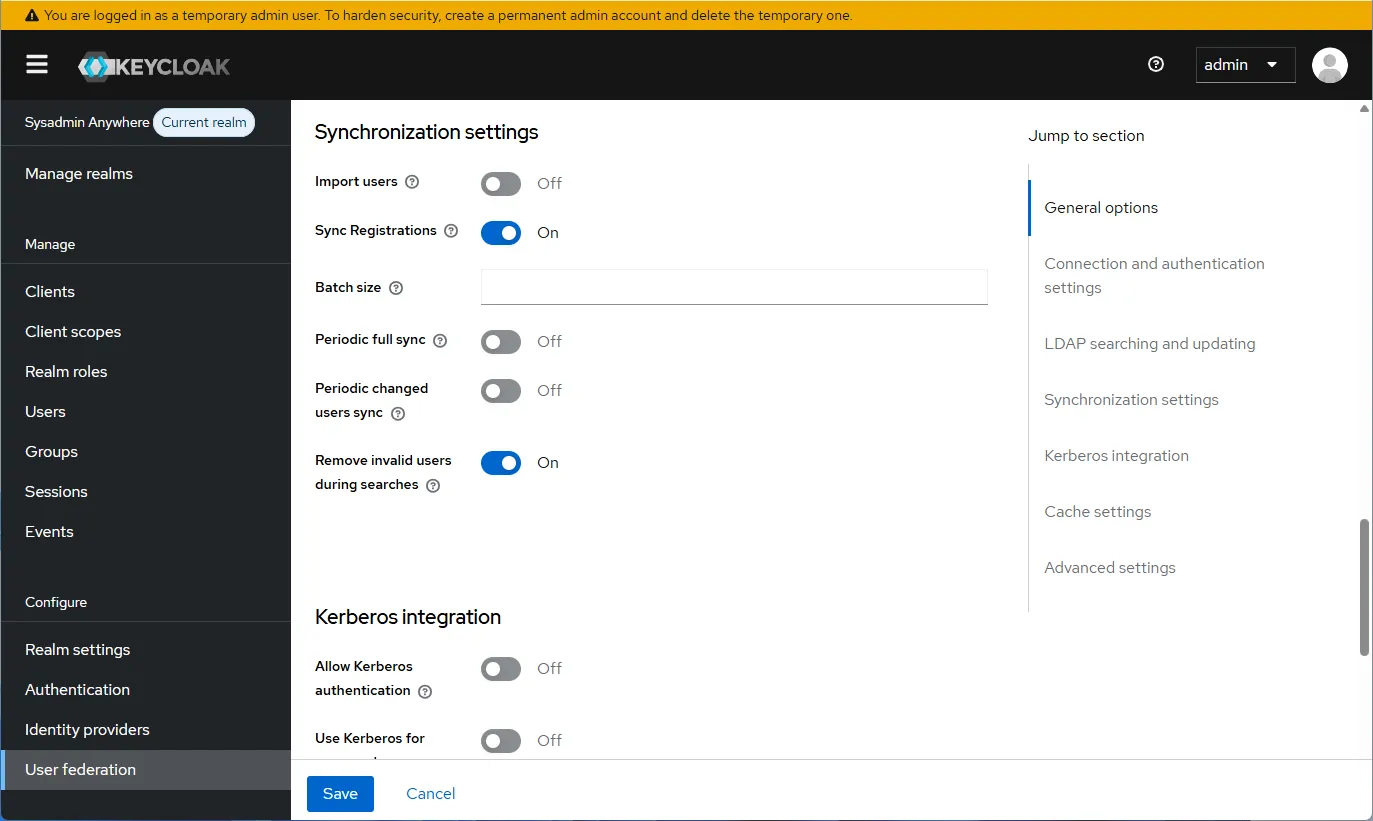

- Далее настраиваем “Synchronization settings”. Если нет необходимости, то отключаем “Import users”

-

Нажимаем “Save”

-

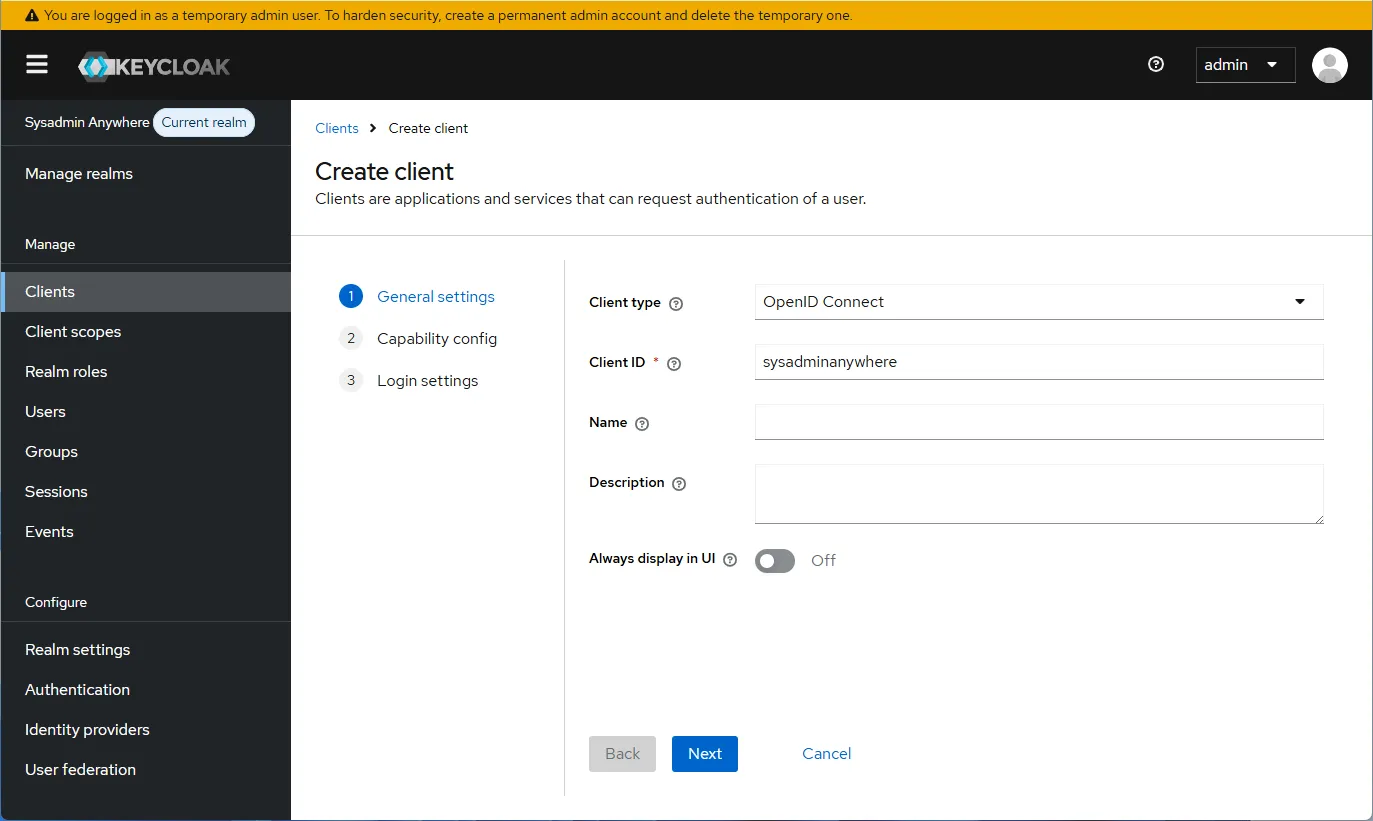

Настраиваем клиента. Выбираем “Clients” и нажимаем “Create client”. Вводим “Client ID”, например, “sysadminanywhere”. “Next”. “Save”.

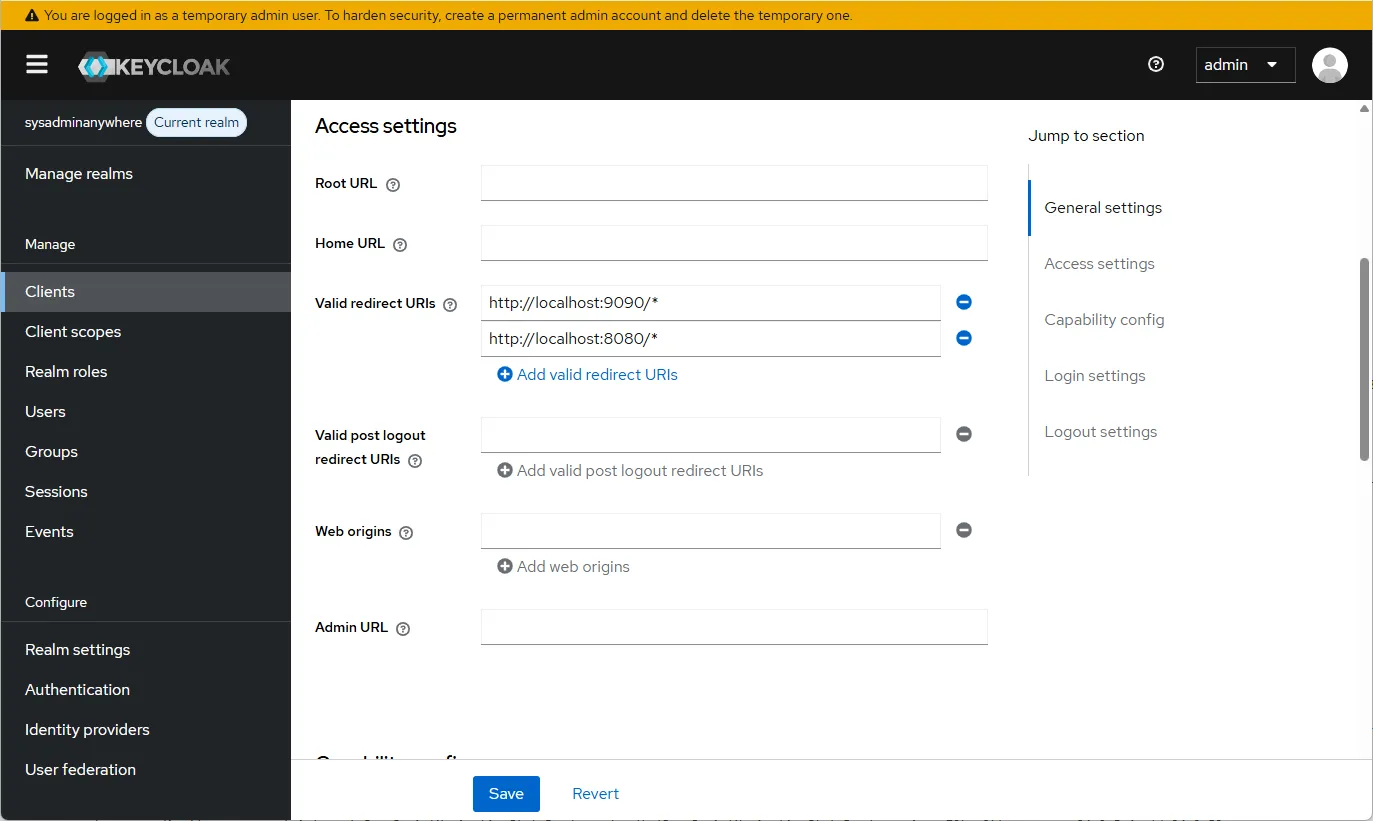

- Заходим в Clients” и выбираем “sysadminanywhere” (или что было указано ранее). Заполняем “Access settings”.

- Далее раздел “Capability config” и нажимаем “Save”

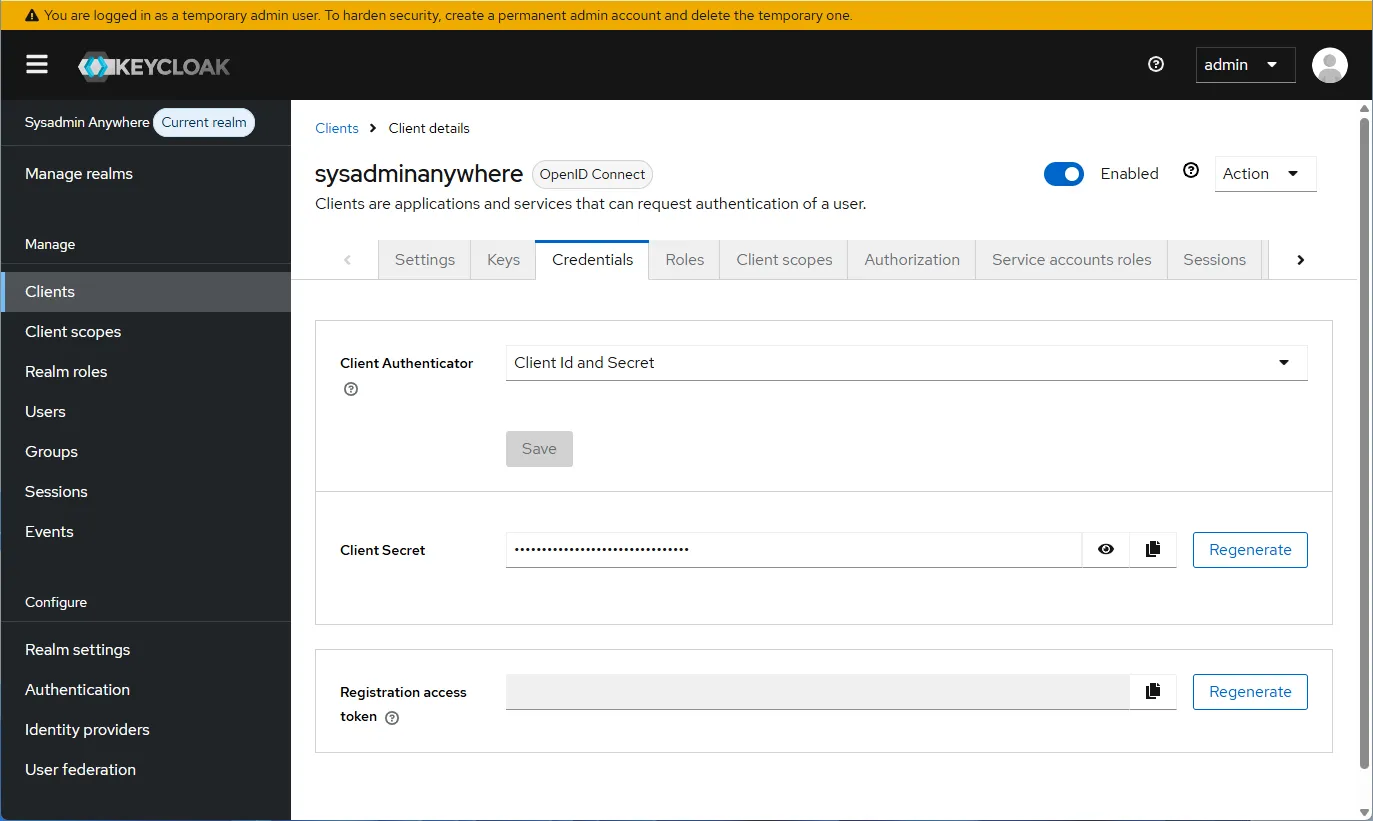

- Далее нажимаем закладку “Credentials” в свойствах клиента и копируем “Client Secret” в переменную окружения KEYCLOAK_CLIENT_SECRET.

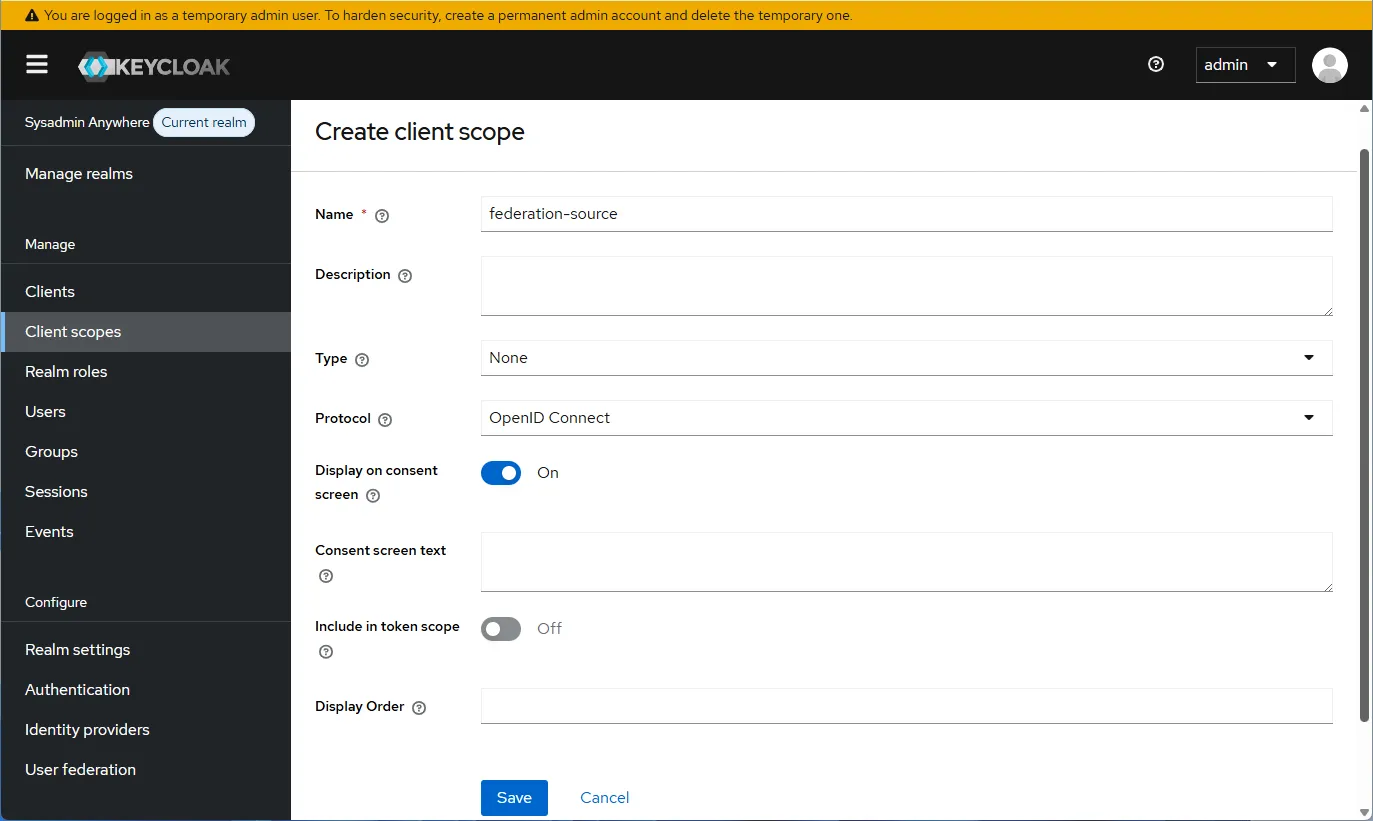

- Переходим в “Client scopes” и нажимаем “Create client scope”. Заполняем поле “Name” и нажимаем “Save”.

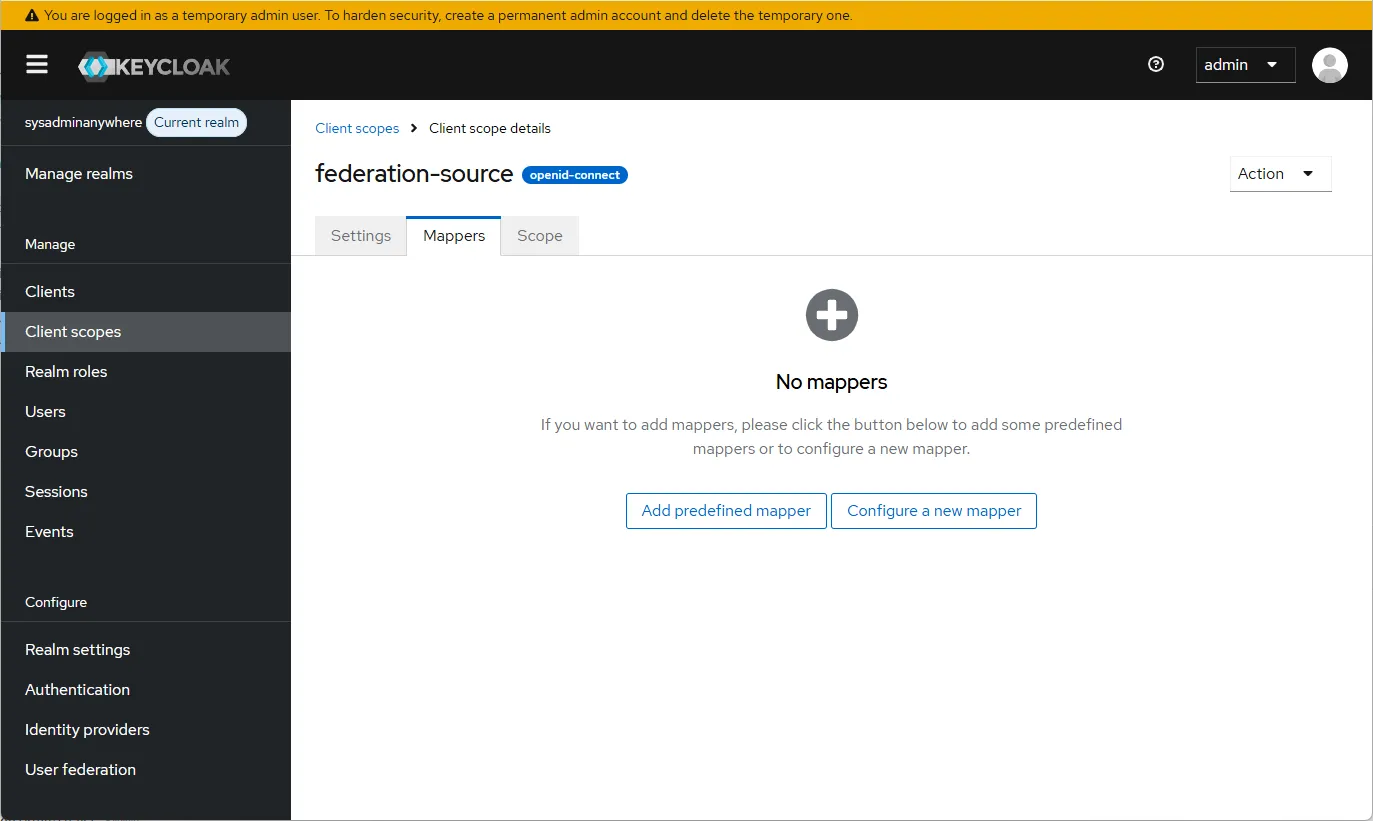

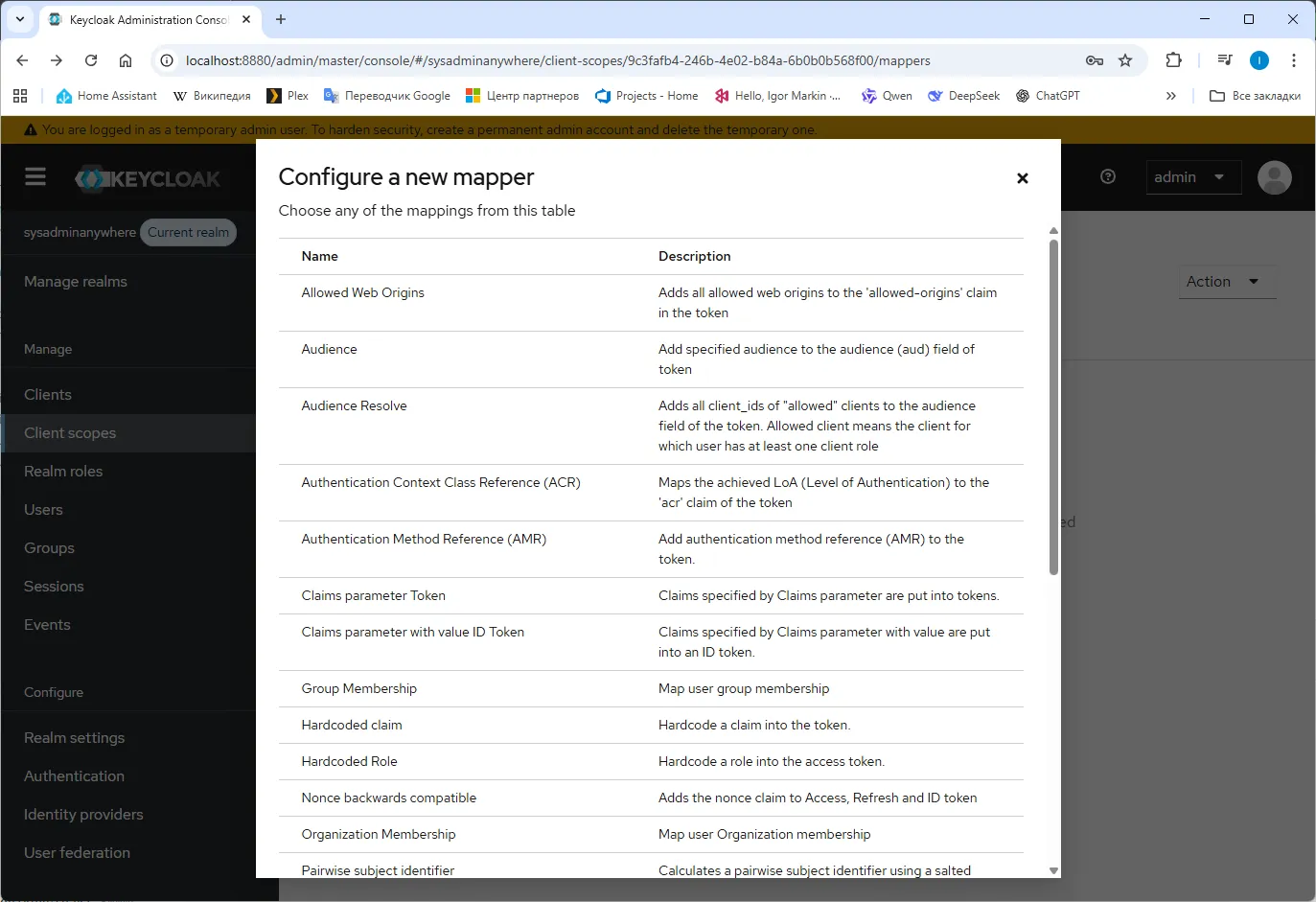

- Выбираем наш “Client scope” и нажимаем закладку “Mappers” и нажимаем “Configure a new mapper”.

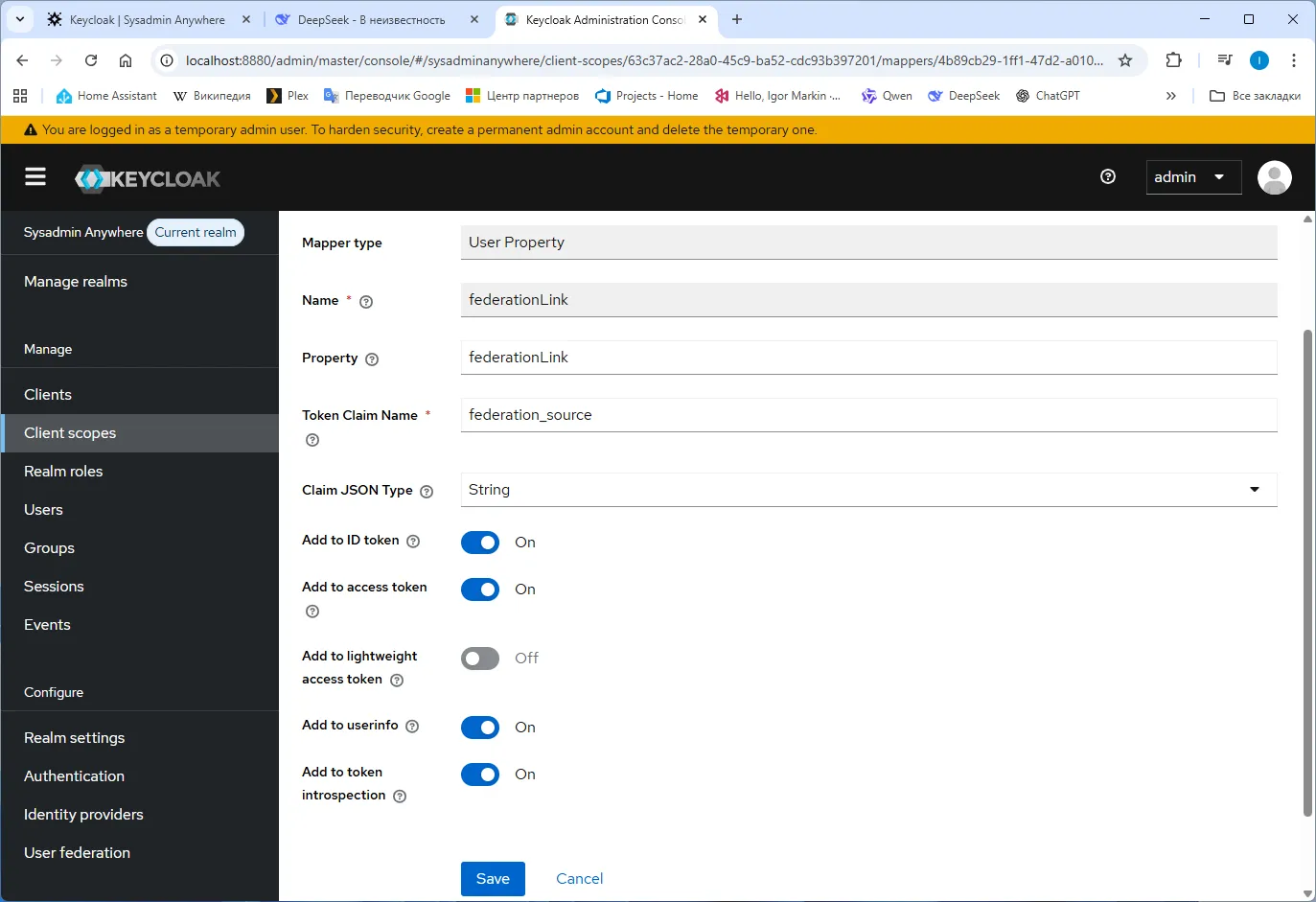

- Выбираем “User Property”

- Добавляем federationLink…

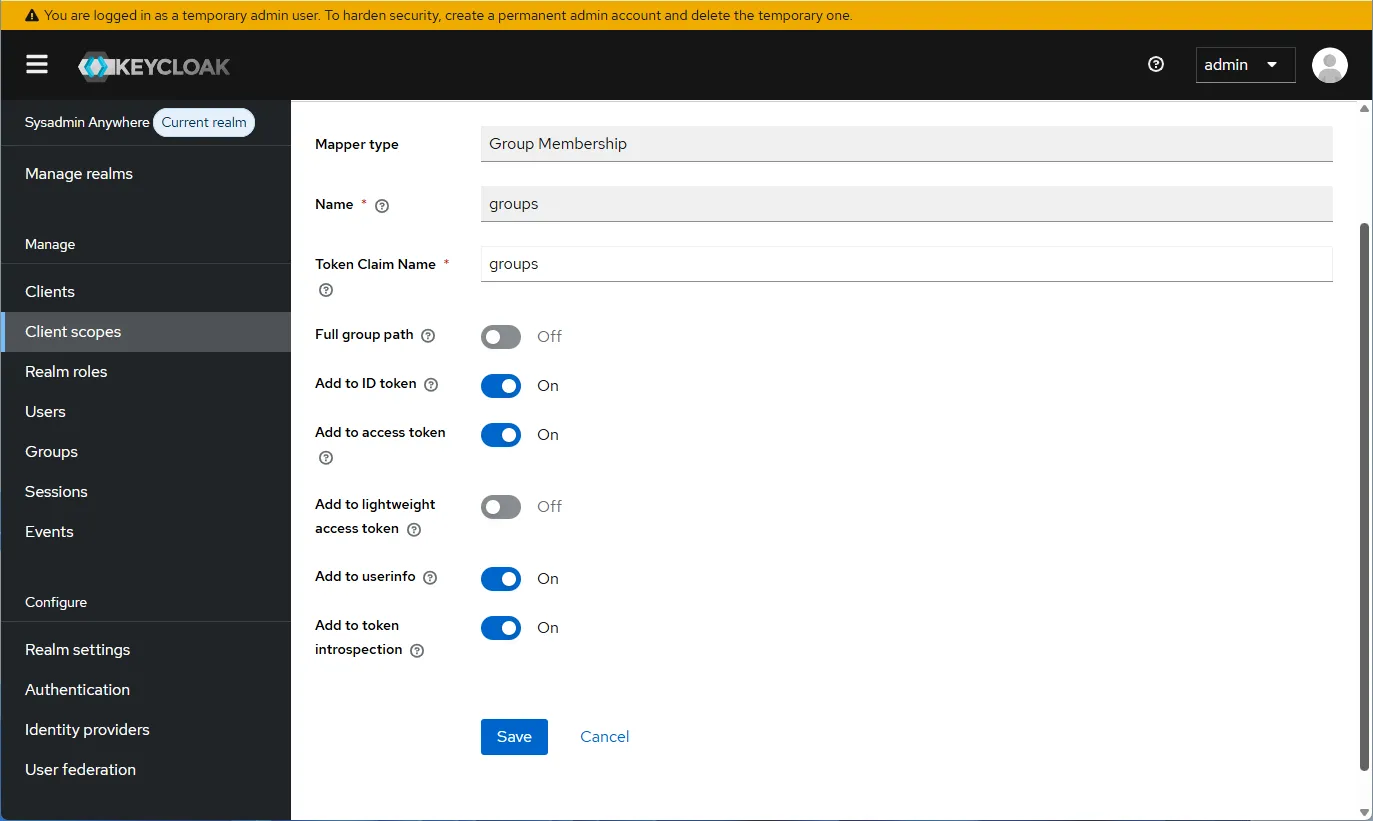

- Повторяем для groups выбирая “Group Membership”

- Добавь в файл hosts:

127.0.0.1 keycloak- Все готово для авторизации в домене.